A tűzfalak szerepe

A tűzfalak fontos szerepet játszanak a számítógép-hálózatok biztonságának megőrzésében. Ez az informatikai biztonsági eszköz számos védelmi szintet biztosít a hálózat számítógépeinek és eszközeinek, amelyeket a külső fenyegetések, például a vírusok, rosszindulatú programok, hackerek és más kiberbűnözők által indított támadások ellen kell megvédeni.

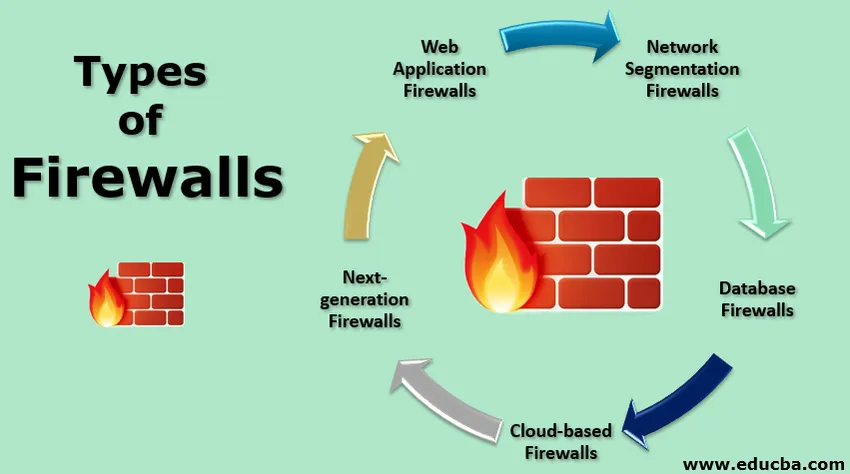

Típusai

A tűzfalak alapvetően két fő típusra oszthatók: a szoftvertűzfalakra és a hardvertűzfalakra. A szoftvertűzfalakat a számítógép operációs rendszerébe vagy egyéb szoftveralkalmazásba integrálják, és számos konfigurálható opciót kínálnak a hálózat védelmére. A hardvertűzfalakat kifejezetten erre a célra tervezik és különálló eszközként használják a hálózat védelmére.

A tűzfalak működése alapján két fő típusra oszthatók: a csomagszűrő tűzfalakra és az alkalmazás-szintű tűzfalakra. A csomagszűrő tűzfalak a beérkező és kimenő adatcsomagokat szűrik, és a szabályok alapján engedélyezik vagy blokkolják azokat. Az alkalmazás-szintű tűzfalak azonban nem csak a csomagokat szűrik, hanem a szolgáltatásokat is vizsgálják, és figyelembe veszik azok tartalmát és a hálózat biztonsági szabályait.

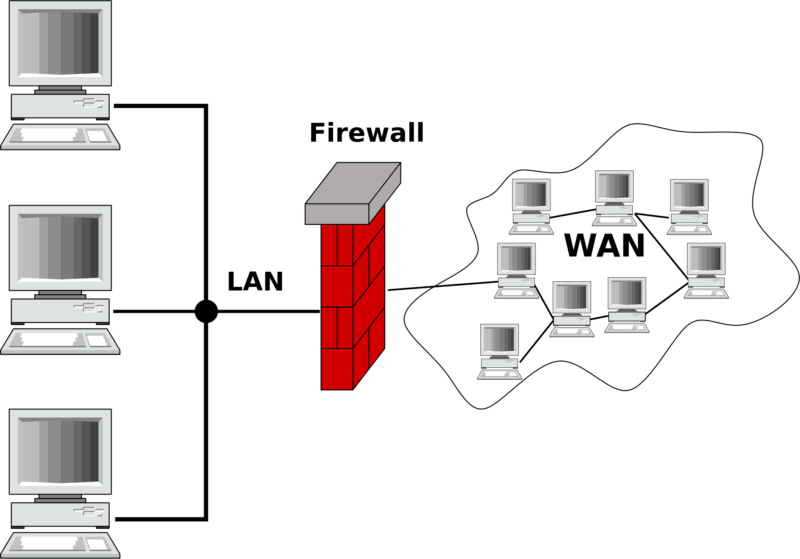

Működése

A tűzfalakat általában konfigurálni kell a hálózat biztonsági szabályainak megfelelően. Az ilyen szabályok magukban foglalhatják a hálózati eszközök hozzáférésének korlátozását, a bizonyos típusú forgalom blokkolását vagy engedélyezését, valamint a számítógépek és eszközök közötti kommunikáció korlátozását.

- Adatcsomagok ellenőrzése: Amikor egy adatcsomag megérkezik egy hálózatra vagy elhagyja azt, a tűzfal első lépése az adatcsomagok ellenőrzése. A tűzfal megvizsgálja az adatcsomag fejlécét, ami tartalmazza az adatok forrásának és céljának címét, valamint más információkat, például a használt protokollt.

- Szabályok értékelése: A tűzfal összehasonlítja az adatcsomag fejlécében található információkat az előre beállított szabályokkal. Ez a szabályok alapján történik, amelyek meghatározzák, hogy milyen típusú forgalom engedélyezett vagy tiltott a hálózaton. Például lehetnek szabályok, amelyek meghatározzák, hogy milyen IP-címekről vagy portokról érkező adatok engedélyezettek, illetve tiltottak.

- Döntés hozása: A tűzfal döntést hoz az adatcsomag sorsáról a szabályok alapján. Ha az adatcsomag megfelel a szabályoknak, akkor az engedélyezett forgalomnak tekintették, és a tűzfal továbbítja azt a hálózaton a célállomás felé. Ha az adatcsomag nem felel meg a szabályoknak, akkor az tiltott forgalomnak tekintették, és a tűzfal blokkolja azt, így nem továbbítja a hálózaton.

- Naplózás és monitorozás: A tűzfalak gyakran rögzítik az átmenő forgalmat, és naplózzák az engedélyezett vagy tiltott adatcsomagokat. Ez lehetővé teszi a tűzfalak tevékenységének nyomon követését és a hálózatbiztonság ellenőrzését. A naplózott adatok alapján a rendszergazdák képesek felismerni a hálózati támadásokat vagy az esetleges biztonsági incidenseket.

- Egyéb funkcionalitások: A modern tűzfalak számos további funkcionalitással is rendelkezhetnek, például az átviteli sávszélesség korlátozása, a virtuális magánhálózat (VPN) kapcsolatok kezelése, az IDS/IPS (Intrusion Detection System / Intrusion Prevention System) rendszerek integrálása.

- Forrásszűrés: A tűzfal ellenőrzi az érkező hálózati forgalmat annak eredeti forrása szerint. Ez azt jelenti, hogy csak megbízható forrásokból érkező csomagokat enged át, és blokkolja az ismeretlen vagy gyanús forrásból érkező forgalmat.

- Célszűrés: A tűzfal ellenőrzi a hálózati forgalmat annak céladressze szerint. Ez azt jelenti, hogy csak azokat a csomagokat engedi át, amelyek a meghatározott céladresszre tartanak. Ez segít megakadályozni az irányított támadásokat vagy a nem kívánt hálózati tevékenységet.

- Portszűrés: A tűzfal ellenőrzi a hálózati forgalmat az érkező és távozó portok alapján. Ezzel az ellenőrzéssel a tűzfal szabályozhatja, hogy milyen típusú kommunikáció engedélyezett és milyen porton keresztüli kapcsolatot zárjon le. Ez fontos azáltal, hogy megakadályozza a nem kívánt kapcsolódást olyan portokon, amelyeken nem kellene lennie kapcsolódásnak.

- Tartalomszűrés: Néhány tűzfal lehetőséget nyújt a forgalomban lévő adatok tartalmának ellenőrzésére is. Ez lehetővé teszi a tűzfal számára, hogy blokkolja a meghatározott tartalmakat, például vírusokat, rosszindulatú kódokat vagy tiltott weboldalakat.

- Hálózati szegmensek elkülönítése: A tűzfalak képesek elkülöníteni a különböző hálózati szegmenseket, vagyis hálózati zónákat, például a belső hálózatot és az internetet. Ez segít megakadályozni a külső hálózatokból származó illetéktelen hozzáférésektől.

Vélemény, hozzászólás?